EC-CUBEサイトの脆弱性調査結果サマリー(2019/10/6)

※制作/開発会社によって管理ログイン画面の設定ミス頻度が違っている様です。

※実績のある制作会社であるから、セキュリティ(設定)が必ずしも正しくしているとは限りません。

EC-CUBEサイトをこちらから1,828サイトを簡易調査しました。

調査期間は2019年7月~8月末で、9月22~24日の時点で、実績ページに追加されたサイトを評価・追記し、重複サイトを削除すると共に、初期調査で脆弱性が検出されたサイトに脆弱性が残っているかどうかを再チェックしました。

調査方法は、URL実在調査(※EC-CUBEの初期設定における想定ページが実在するかどうか)となります。尚、不正アクセスと判断される行為は行ってませんので、脆弱性が検出されたEC-CUBEユーザサイトについて、必ずしも即座に不正アクセス被害を受ける可能性がある訳ではありません。

===総合評価===

EC-CUBEユーザにおけるカード情報漏洩事件が2018年から続出しているのは、下記に検出した脆弱性を突かれている可能性が強く疑われます。

チェックした際にECサイトを閉鎖している(別なサイトになっている)と思われるサイトを除くと、実在するEC-CUBE構築サイトが1,103サイトありましたが、全体の49%(541サイト)しか「問題がない」(※初歩的な設定が出来ている)と推定されるサイトはありませんでした。残りの51%は、管理者設定にミスがあると判定しました。

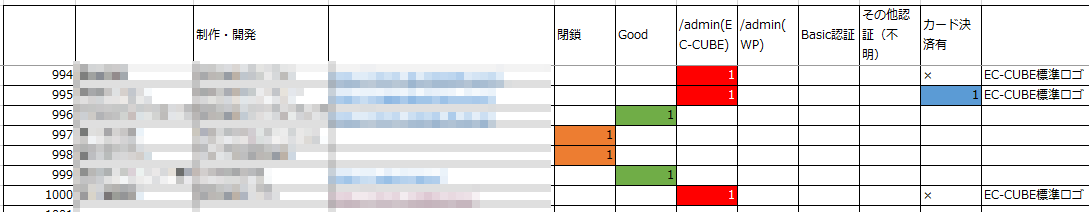

以下はその詳細結果となります。

| 1 EC-CUBE実績サイトの現状(N=1828) | |||

| サイト数 | 比率 | ||

| 1828 | |||

| 有効サイト | 1103 | 60.3% | |

| 閉鎖サイト | 725 | 39.7% | |

| 2 管理者アクセス保護について(N=1103) | |||

| サイト数 | 比率 | ||

| 不備が検出されたサイト | 562 | 51.0% | |

| 不備が検出されなかったサイト | 541 | 49.0% | |

| 3 EC-CUBE管理者アクセス不備について(N=1103) | |||

| サイト数 | 比率 | ||

| 不備が検出されたサイト | 539 | 48.9% | |

| 不備が検出されなかったサイト | 564 | 51.1% | |

|

4 管理者アクセス保護不備の種類 ※重複有 |

|||

| サイト数 | 比率 | ||

| EC-CUBE管理者アクセス保護の不備 | 539 | 77.8% | |

| WordPress管理者アクセス保護の不備 | 66 | 9.5% | |

| Basic認証アクセス保護の不備 | 72 | 10.4% | |

| その他認証アクセス保護の不備 | 16 | 2.3% | |

| 5 管理者アクセス保護不備の内訳(N=562) | |||

| サイト数 | 比率 | ||

| クレジットカード決済対応 | 397 | 70.6% | |

| クレジットカード決済未対応 | 165 | 29.4% | |

| 6 クレジットカード決済対応サイトの内訳(N=397)※重複有 | |||

| サイト数 | 比率 | ||

| EC-CUBEの不備サイト | 318 | 80.1% | |

| WordPressの不備サイト | 27 | 6.8% | |

| Basic認証不備サイト | 51 | 12.8% | |

| その他認証不備サイト | 11 |

2.8% |

|

| 7 EC-CUBE不備サイトの管理者アクセスロゴ表示(N=318) | |||

| サイト数 | 比率 | ||

| EC-CUBE標準ロゴ(2000-2019)新ロゴ | 25 | 7.9% | |

| EC-CUBE標準ロゴ(2000-2019) | 148 | 46.5% | |

| EC-CUBE標準ロゴ(2000-2010) | 13 | 4.1% | |

| EC-CUBE標準ロゴ(2000-2007) | 31 | 9.7% | |

| EC-CUBE系サードパーティロゴ | 101 | 31.8% | |

| 8 管理者アクセス不備サイトの前回調査(~8月末)からの変化(N=562) | |||

| サイト数 | 比率 | ||

| サイト閉鎖 | 6 | 1.1% | |

| サイト改善(管理者アクセスが保護された) | 8 | 1.4% | |

※分析結果コメントについては、別途Fox on securityの記事として取り上げる予定です。

※詳細調査データについては、不正攻撃に流用が可能と思われる為、一般公開の予定はありません。

更新履歴

- 2019年10月6日PM (予約投稿)