■キタきつねの調査等の作業状況をひっそりと更新してます (最終更新8/27)

【外部依頼】

・10/8(火)パスワード2.0 ー実践編ー セミナー資料作成中(※作業進捗10%位)

www.jpac-privacy.jp

日本プライバシー認証機構(JPAC)様からセミナー登壇のお話を頂きました。有償セミナーとなりますので、費用を払ってもご満足いただける内容にすべく資料を作成してます。ホワイトレポートには書かなかったソースや、実際にどの位パスワードが危ないのか、何が狙われているのか、システム管理者/個人としての対応法等をお話できればと考えています。

・ホワイトレポート(7/8リリース済)

■日本人のためのパスワード2.0 ※JPAC様 ホームページ

日本プライバシー認証機構(JPAC)様からホワイトレポートをリリースしました。キタきつねとしての初執筆文章となります。「パスワードリスト攻撃」対策の参考として、ご一読頂ければ幸いです。

【自主調査】

・EC-CUBEサイトの脆弱調査

※継続調査中(8/27)

途中結果は更新しませんが、あと300サイト位をチェックすれば一次調査完了となります。その後、重複スクリーニングと開発業者別の集計をした後、2次調査でEC-CUBEバージョン調査を行えればと思ってます。

※※正直に言って、ここまで酷いとは思ってませんでした。

EC-CUBE構築サイトの、管理者ログイン画面は高確率で保護されていません。

※手動調査なので時間がかかってます。

※URL実在調査をしてます。(不正ログイン試行はしてません)

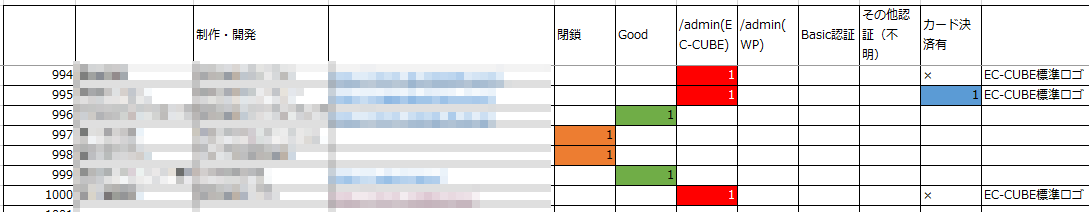

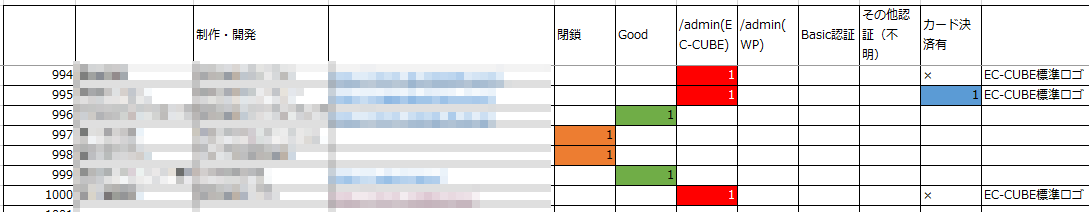

●サイト調査途中結果(8/18)

※制作/開発会社によって管理ログイン画面の設定ミス頻度が違っている様です。

※実績のある制作会社であるから、セキュリティ(設定)が必ずしも正しくしているとは限りません。

EC-CUBEサイトをこちらから1,426サイトチェックしています。

チェックした際にECサイトを閉鎖している(別なサイトになっている)と思われるサイトを除くと、実在するEC-CUBE構築サイトが832サイトありましたが、全体の43%(424サイト)しか「問題がない」(※初歩的な設定が出来ている)と推定されるサイトはありませんでした。残りの55%は、管理者設定にミスがあるといっても問題ないかと思います。

①EC-CUBE管理者ログイン設定に問題有

449サイト/985サイト(約45%)

②WordPress管理者ログイン設定に問題有

51サイト/985サイト(約5%)

※EC-CUBE調査中に偶然見つけた脆弱性で必ずしもEC-CUBE側の設定が悪い訳ではありません。

③Basic認証(管理者ログイン)が出てくるサイト

51サイト/985サイト(約5%)

④その他認証画面が出てくるサイト

8サイト/985サイト(約1%)

①②③④の中で、クレジットカード決済を行っている(潜在的にカード情報漏洩事件が発生する可能性がある)サイトは、332サイト(約34%)となります。これらのサイトの管理者パスワードが脆弱(使い回し含む)であると、将来カード漏洩事件につながる可能性があると思われます。

※WordPressの上記脆弱点はEC-CUBEとは関係が無い(EC事業者側の責任範疇)可能性もありますが、1つのECサイト事業者が全体のECサイトを構築しているケースが多いかと思いましたので、管理者権限の乗っ取りが発生すると危険という意味で挙げています。

※EC-CUBEとWordPress両方の管理画面が脆弱なサイトは重複カウントしてます。

※重複登録がいくつもありそうですが、現時点では精査できてません。

(調査がひと段落してから重複サイトの削除を実施予定です)

■調査中の生データはExcelにしていますが、悪用の可能性がある生データですので、公開は控えます。

【定期作業】

・Fox on Security 更新記事作成 (主に土・日曜日)

更新履歴