■公式発表

■キタきつねの調査等の作業状況をひっそりと更新してます (最終更新8/27)

【外部依頼】

・10/8(火)パスワード2.0 ー実践編ー セミナー資料作成中(※作業進捗10%位)

日本プライバシー認証機構(JPAC)様からセミナー登壇のお話を頂きました。有償セミナーとなりますので、費用を払ってもご満足いただける内容にすべく資料を作成してます。ホワイトレポートには書かなかったソースや、実際にどの位パスワードが危ないのか、何が狙われているのか、システム管理者/個人としての対応法等をお話できればと考えています。

・ホワイトレポート(7/8リリース済)

■日本人のためのパスワード2.0 ※JPAC様 ホームページ

日本プライバシー認証機構(JPAC)様からホワイトレポートをリリースしました。キタきつねとしての初執筆文章となります。「パスワードリスト攻撃」対策の参考として、ご一読頂ければ幸いです。

【自主調査】

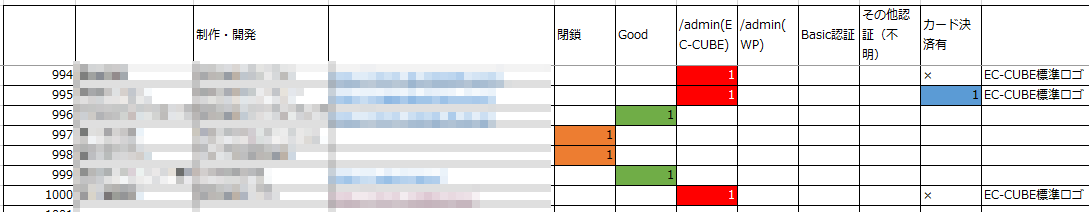

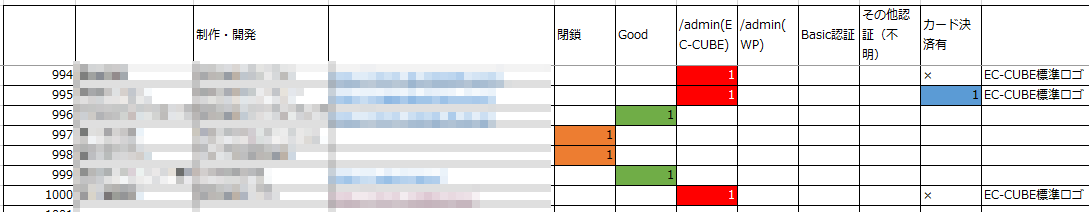

・EC-CUBEサイトの脆弱調査

※継続調査中(8/27)

途中結果は更新しませんが、あと300サイト位をチェックすれば一次調査完了となります。その後、重複スクリーニングと開発業者別の集計をした後、2次調査でEC-CUBEバージョン調査を行えればと思ってます。

※※正直に言って、ここまで酷いとは思ってませんでした。

EC-CUBE構築サイトの、管理者ログイン画面は高確率で保護されていません。

※手動調査なので時間がかかってます。

※URL実在調査をしてます。(不正ログイン試行はしてません)

●サイト調査途中結果(8/18)

※制作/開発会社によって管理ログイン画面の設定ミス頻度が違っている様です。

※実績のある制作会社であるから、セキュリティ(設定)が必ずしも正しくしているとは限りません。

EC-CUBEサイトをこちらから1,426サイトチェックしています。

チェックした際にECサイトを閉鎖している(別なサイトになっている)と思われるサイトを除くと、実在するEC-CUBE構築サイトが832サイトありましたが、全体の43%(424サイト)しか「問題がない」(※初歩的な設定が出来ている)と推定されるサイトはありませんでした。残りの55%は、管理者設定にミスがあるといっても問題ないかと思います。

①EC-CUBE管理者ログイン設定に問題有

449サイト/985サイト(約45%)

②WordPress管理者ログイン設定に問題有

51サイト/985サイト(約5%)

※EC-CUBE調査中に偶然見つけた脆弱性で必ずしもEC-CUBE側の設定が悪い訳ではありません。

③Basic認証(管理者ログイン)が出てくるサイト

51サイト/985サイト(約5%)

④その他認証画面が出てくるサイト

8サイト/985サイト(約1%)

①②③④の中で、クレジットカード決済を行っている(潜在的にカード情報漏洩事件が発生する可能性がある)サイトは、332サイト(約34%)となります。これらのサイトの管理者パスワードが脆弱(使い回し含む)であると、将来カード漏洩事件につながる可能性があると思われます。

※WordPressの上記脆弱点はEC-CUBEとは関係が無い(EC事業者側の責任範疇)可能性もありますが、1つのECサイト事業者が全体のECサイトを構築しているケースが多いかと思いましたので、管理者権限の乗っ取りが発生すると危険という意味で挙げています。

※EC-CUBEとWordPress両方の管理画面が脆弱なサイトは重複カウントしてます。

※重複登録がいくつもありそうですが、現時点では精査できてません。

(調査がひと段落してから重複サイトの削除を実施予定です)

■調査中の生データはExcelにしていますが、悪用の可能性がある生データですので、公開は控えます。

【定期作業】

・Fox on Security 更新記事作成 (主に土・日曜日)

更新履歴

■キタきつねの調査等の作業状況をひっそりと更新してます (最終更新7/14)

【自主調査】

・EC-CUBEサイトの脆弱調査 ※継続調査中

※※正直に言って、ここまで酷いとは思ってませんでした。

EC-CUBE構築サイトの、管理者ログイン画面は高確率で保護されていません。

※手動調査なので時間がかかってます。

※URL実在調査をしてます。(不正ログイン試行はしてません)

●サイト調査途中結果(7/14)

※制作/開発会社によって管理ログイン画面の設定ミス頻度が違っている様です。

※実績のある制作会社であるから、セキュリティ(設定)が必ずしも正しくしているとは限りません。

EC-CUBEサイトをこちらから1,157サイトチェックしています。

チェックした際にECサイトを閉鎖している(別なサイトになっている)と思われるサイトを除くと、実在するEC-CUBE構築サイトが832サイトありましたが、全体の45%(373サイト)しか「問題がない」(※初歩的な設定が出来ている)と推定されるサイトはありませんでした。残りの55%は、管理者設定にミスがあるといっても問題ないかと思います。

①EC-CUBE管理者ログイン設定に問題有

372サイト/832サイト(約45%)

②WordPress管理者ログイン設定に問題有

43サイト/832サイト(約5%)

※EC-CUBE調査中に偶然見つけた脆弱性で必ずしもEC-CUBE側の設定が悪い訳ではありません。

③Basic認証(管理者ログイン)が出てくるサイト

42サイト/832サイト(約5%)

④その他認証画面が出てくるサイト

7サイト/832サイト(約1%)

①②③④の中で、クレジットカード決済を行っている(潜在的にカード情報漏洩事件が発生する可能性がある)サイトは、280サイト(約34%)となります。これらのサイトの管理者パスワードが脆弱(使い回し含む)であると、将来カード漏洩事件につながる可能性があると思われます。

※WordPressの上記脆弱点はEC-CUBEとは関係が無い(EC事業者側の責任範疇)可能性もありますが、1つのECサイト事業者が全体のECサイトを構築しているケースが多いかと思いましたので、管理者権限の乗っ取りが発生すると危険という意味で挙げています。

※EC-CUBEとWordPress両方の管理画面が脆弱なサイトは重複カウントしてます。

※重複登録がいくつもありそうですが、現時点では精査できてません。

(調査がひと段落してから重複サイトの削除を実施予定です)

■調査中の生データはExcelにしていますが、悪用の可能性がある生データですので、公開は控えます。

【外部依頼】

・ホワイトレポート(7/8リリース済)

■日本人のためのパスワード2.0 ※JPAC様 ホームページ

日本プライバシー認証機構(JPAC)様からホワイトレポートをリリースしました。キタきつねとしての初執筆文章となります。「パスワードリスト攻撃」対策の参考として、ご一読頂ければ幸いです。

【定期作業】

・Fox on Security 更新記事作成 (土・日曜日)

更新履歴

国内のクレジットカード情報漏洩事件(2019年1月~6月)のまとめ

6月末時点で少なくても19件の漏洩事件が(把握している限り)発表されており、推定も交じりますがEC-CUBEを利用していたECサイトからのカード情報漏洩事件が最近は多く出てきています。(※少なくても19件中11件はEC-CUBE利用が確認/推定されました)

| リリース日 | 運営事業者 | サイト名 | 漏洩件数 | 期間 | 原因 |

| 2019年6月24日 | 富洋観光開発 | 見波亭 | 289件 | 2015年2月5日~2016年10月31日 |

【EC-CUBE】v不明 旧サイトへの不正アクセス (Heartbleed) |

| 2019年6月17日 | 熊本ワイン株式会社 | 熊本ワインショッピングサイト | 444件 | 2018年12月5日~2019年1月30日 |

【EC-CUBE】v不明 アプリケーションの機能を悪用した不正アクセスによる決済情報入力画面の書き換え |

| 2019年6月13日 | 株式会社イオン銀行/ イオンクレジットサービス株式会社 |

「暮らしのマネーサイト」 「イオンウォレット」 |

1,917件 | 2019年5月28日~2019年6月3日 | 外部で不正に取得したと思われるID・パスワードを使った“なりすまし”による不正ログイン |

| 2019年6月10日 | 株式会社ジュニアー | ジュニアーオンラインショップ(旧サイト) | 2,407件 | 2017年9月18日~2018年9月21日 |

【EC-CUBE】v不明 システムの一部の脆弱性をついたことによるペイメントアプリケーションの改ざんが行われたため |

| 2019年6月4日 | 株式会社サンポークリエイト | アネモネ | 2,606件 | 2018年9月3日~2018年12月27日 |

【EC-CUBE】v不明 第三者による不正プログラムの混入 |

| 2019年5月29日 | 株式会社ヤマダ電機 | ヤマダウエブコム・ヤマダモール | 37,832名 | 2019年3月18日~2019年4月26日 | 第三者によって「ヤマダウエブコム・ヤマダモール」に不正アクセスされ、ペイメントアプリケーションの改ざんが行われたため |

| 2019年5月28日 | 有限会社ジャングル | 通販サイト | 2,507件 | 2017年5月2日~2018年11月6日 | 顧客情報が格納されているサーバへの不正アクセス |

| 2019年5月22日 | 株式会社藤い屋 | 藤い屋オンラインショップ | 477件 | 2018年10月15日~2019年1月28日 | 【EC-CUBE】v不明 システムの一部の脆弱性をついたことによる第三者の不正アクセス |

| 2019年5月15日 | 株式会社小田垣商店 | 小田垣商店オンラインショップ | 2,415件 | 2018年4月3日~ 2018年5月16 日、及び 2018年9月3日~2019年2月28 日 |

【EC-CUBE】v不明 |

| 2019年4月23日 | 株式会社エーデルワイン | エーデルワイン オンラインショップ | 1,140件 | 2015年7月8日~2018年8月5日 |

【EC-CUBE】v不明 |

| 2019年4月15日 | ジェイ・ワークス株式会社 | ショコラ ベルアメール | 1,045名 | 2018年8月6日~2019年1月21日 |

【EC-CUBE】v不明 |

| 2019年4月12日 | 九州旅客鉄道株式会社 | ななつ星 Gallery | 2,816名 | 2013年10月5日~2019年3月11日 |

【EC-CUBE】v不明 |

| 2019年4月10日 | 株式会社レジナ | エコレオンラインショップ | 247件 | 2018年5月16日~2018年12月11日 | 攻撃者が、データベースへ不正な仕掛けをページ内に埋め込んだとみられます |

| 2019年4月2日 | 株式会社サーカス | 子供服サーカス/子供服ミリバール | 2,200件 | 2018年10月1日~2019年1月18日 | システムの一部の脆弱性をついたことによる第三者による不正アクセス |

| 2019年4月1日 | 株式会社友利 | 本味主義 | 2,926件 | 2017年5月22日~2018年10月14日 | システムの一部の脆弱性をついたことによる第三者による不正アクセス |

| 2019年3月25日 | クインテッセンス出版株式会社 | 歯学書ドットコム | 5,689件 | 2012年11月11日~2018年12月28日 | システムの一部の脆弱性をついたことによる第三者の不正アクセス |

| 2019年2月26日 | 株式会社ハセ・プロ | オンライン通販サイト | 1,311件 | 2018年10月1日~2019年1月24日 |

【EC-CUBE】v不明 |

| 2019年2月12日 | バニーファミリー横浜 | バニーファミリー横浜ネットショップ | 241件 | 2018年6月28日~2018年10月25日 |

【EC-CUBE】v不明 |

| 2019年2月1日 | JR九州ドラッグイレブン株式会社 | 通販サイト | 458件 | 2016年4月12日~2018年11月8日 | 通販サイトの内部にプログラムの改ざん |

※JR九州ドラックイレブンはサイト閉鎖に伴う影響か、第2報まで出ていたリリース記事が消えており、リリース記事へのリンクを貼ってません。

更新履歴

フォックスエスタでは、ホワイトレポート的なとりまとめた情報を出せればと思っています。まず最初に取り上げたいのが、インシデントの最終報告書です。セキュリティインシデント対応を考える上で「歴史」を学ぶ事は色々な意味で役立つのではないでしょうか。(※随時、事例は追加されると思います)

■九州商船:2018/1(7.4万件)

<キタきつねコメント>

報告書が2件が事件後にリリースされていましたが、残念ながらリンク切れになっています。ホームページを見ると、2019/4にホームページリニューアルが実施されており、不正アクセス発生(の可能性)リリースも出てこない事から、リニューアルを機に”削除した”のでは無いかと推測します。含蓄があるレポートだっただけに残念ではありますが、Fox on Securityで取り上げた記事を参考情報として掲載しておきます。

参考:

九州商船の最終報告書が勉強になる - Fox on Security

九州商船の不正アクセス事件について調べてみた。 - Fox on Security

■GMOペイメントゲートウェイ:2017/3

<キタきつねコメント>

フォレンジック調査会社の方と雑談した際に聞いたのですが、本当の報告書はこのレベルでは無いそうです。個社のシステムの機微な情報まで含むと思われるので、その部分が削除されるのは普通かと思いますが、表面的な情報だけであっても、0ディ攻撃への対策、あるいは時系列でどういった現場・トップ判断がされていったのか、インシデント対応という意味では対策案まで含めて、他社にとって参考になる情報が多いかと思います。

併せて、フリーのフレームワーク(Apache Struts2)を使うリスク、あるいは日本でもまだユーザが居ますが、古いバージョンのフレームワーク(Apache Struts1等)を使うリスクについて、このレポートを見て考え直すきっかけになるかも知れません。

※同じGMOグループのGMOペパボも漏洩事件が発生し報告も出てますが、GMO-PGの方が色々な意味で初回侵害であるので見るべきなのはGMO-PGのレポートかと思います。

不正アクセスによる情報流出に関する調査報告書(GMOペイメントゲートウェイ社)

■日本年金機構:2015/8(125万件)

<キタきつねコメント>

標的型攻撃の典型的なインシデントでした。地方支局の端末から攻める、今でいうサプライチェーン攻撃の様な部分も含め、そして内部は安全であると平文で個人情報が入った作業ファイルを保管している運用は、自分たちは襲われる訳がない、そんな風に過信している所を、海外を含めたハッカーは突いてくるのだという事を改めて認識できるインシデントであったと思います。侵入されないという前提ではなく、侵入されても大丈夫(被害が最小限に抑えられる)な体制を構築すべきであると感じられるレポートと言えるかと思います。

不正アクセスによる情報流出事案に関する調査結果報告(日本年金機構)

■サウンドハウス:2008/4(12.2万件)

<キタキツネコメント>

2008年とかなり古い事件を取り上げます。カード情報漏洩事件が発生した際に、ECサイトはどんな事に巻き込まれるのか、SQLインジェクションでサイトからカード情報が漏洩した事件の生々しいカード会社らとのやり取りが、詳細な時系列で書かれています。

ECサイトが攻撃を受けた際に、世間一般にみて対策がされているのだとすれば(あるいは0ディ攻撃であれば)、ECサイトは被害者でもある訳です。カード会社が言う様にセキュリティ対策費用をかけてきた(3Dセキュアの導入等)のに・・・とやるせない部分も文章から垣間見れますが、冷静に自社の悪かった所まで含めて書かれています。

このレポートの中でも、P17~「7.サイバー社会への警告」という部分は必見だと思います。10年以上前の文章ではありますが、そこで指摘されている内容はまったく古くありません。経営者が書いた内容だからこそ、胸に響くものがあります。だからこそ経営層にはぜひ読んでほしいレポートだと思います。

不正アクセスに伴うお客様情報流出に関するお詫びとお知らせ(サウンドハウス)

更新履歴

フォックスエスタ

フォックスエスタ

フォックスエスタは、セキュリティリサーチャー(インシデントアナリスト)で、セキュリティコンサルタントであるキタきつねの活動組織(私設研究所)となります。

※私のプロフィールやこのサイトを立ち上げた等々の事情についてはAboutページをご覧ください。

フォックスエスタの由来は、「Fox」+「estar」の2つの単語の掛け合わせです。

「Fox」(フォックス)はハンドルネームでもある『キタきつね』のきつねの英単語Foxから引用していますが、元来『Fox』という単語には狐という動物を表す名詞表現以外に、狐の特性を指す「ずる賢い」という意味でも広く使われています。

日々激しさを増すサイバーセキュリティの世界では攻撃側以上に防衛側も「ずる賢さ」が求められます。「Fox」にはそうした”強かな賢さ”を持ちたいという想いも込めています。

「estar」(エスタ)はスペイン語で「いる、ある」といった状態動詞として使われます。Foxと合わせる事で『ずる賢くある』というセキュリティ・コンサルタントとしての在りたい姿を込めてこの単語を使いました。

また2つの単語には「Fox」の複数形が「Foxes」である事と「star」を被せています。

現在は1人での活動ですが、セキュリティ分野で同じ想いを持つ方と協業する事によって、FoxesのStar、つまり「ずる賢い集団」と将来なる事、そしてその集団が大きな恒星となって「輝く」事、そうした活動ができると良いなと思っています。

2019/5/26 キタきつね拝

更新履歴